Sandboxing – Wundermittel oder Hype?

IT-Infrastrukturen sind heutzutage regelmäßig gefährlichen und ausgereiften Hackerangriffen ausgesetzt. Mit der wachsenden Zahl an Angriffen steigt die technologische Ausgereiftheit der eingesetzten Angriffsmethoden: Emotet, WannaCry, Locky, DDOS-Attacken oder Zip-Bomben bedrohen immer wieder Unternehmen und Behörden – und richten in vielen Fällen erheblichen Schaden an.

Laut der Angaben des Bundesamts für Sicherheit in der Informationstechnik (BSI) wurden in den Jahren 2016 und 2017 zwei Drittel der deutschen Unternehmen und Behörden Opfer von Hackerangriffen, und ein Viertel dieser Cyber-Attacken führte zu Betriebsausfällen.* Dabei geht es nicht nur um das Einbüßen der Handlungsfähigkeit oder finanzielle Verluste, sondern auch um den Verlust und Missbrauch vertraulicher Daten.

Herkömmliche Schutzmechanismen reichen nicht mehr aus

Wirkungsvolle Anti-Spam-Software, E-Mail-Gateways und Firewalls gehören inzwischen zur Grundkonfiguration jeder ordentlichen IT-Landschaft. Die Angreifer rüsten allerdings mit und finden in regelmäßigen Abständen Sicherheitslücken oder Schlupflöcher, durch die sie Schadsoftware auf den Rechnern oder in den Netzwerken der Opfer platzieren.

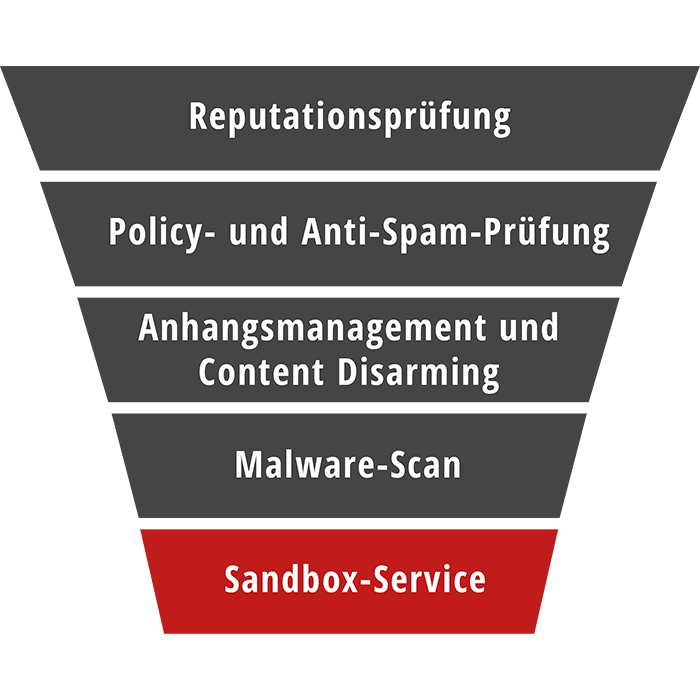

Hersteller von Anti-Spam- und Anti-Malware-Software sind entsprechend bemüht, weitere Schutzebenen zu ihren Produkten hinzuzufügen. Als eine besonders vielversprechende Ebene zum Schutz vor Spam und Malware wird immer wieder die sogenannte Sandbox diskutiert.

Wie funktioniert eine Sandbox?

Das Grundprinzip beim Sandboxing ist es, die ausgeführte Datei – in diesem Fall Dateien, die auf Schadsoftware überprüft werden sollen – von der Systemumgebung abzuschotten und so vor den potenziell schädlichen Auswirkungen zu schützen. Dies funktioniert, da die Sandbox von den Ressourcen des Systems getrennt ist, aber sämtliche jeweils relevanten Funktionen bereitstellt.

Im Bereich E-Mail-Security täuscht eine Sandbox den zu testenden Links und Anhängen vor, dass sie zugestellt wurden, sich auf dem Client befinden und geöffnet werden. Dieses Detonieren – also das Öffnen der Dateien – wird dann beobachtet und ausgewertet. Sandboxing ist also eine weitere Schutzebene für E-Mail-Sicherheit, die vor allem bei der Abwehr von Zero-Day-Angriffen, gezielten Angriffen und Advanced Persistent Threats eingesetzt wird.

Hacker reagieren auf den Sandbox-Trend

Die Hersteller von Schadsoftware entwickeln allerdings ihrerseits Gegenmaßnahmen und können herkömmliche Sandboxing-Umgebungen inzwischen erkennen. In solchen Fällen bricht die Schadsoftware die Ausführung des Schadcodes ab; hier spricht man von Sandbox Evasion. Dies macht ein erfolgreiches Analysieren schwierig oder sogar unmöglich.

Für diese Fälle ist es entscheidend, wirkungsvolle Spamfilter einzusetzen, die über Funktionen wie Content Disarm and Reconstruction (CDR), intelligente Inhaltsfilter, URL-Umschreibung oder die Möglichkeit zur verzögerten Zustellung verfügt. So besteht bereits ein Grundschutz, der viele Bedrohungen eliminiert und die Zahl der Dateien, die überhaupt in die Sandbox hochgeladen werden, deutlich verringert.

Mit Sandbox-Arrays gegen Sandbox Evasion

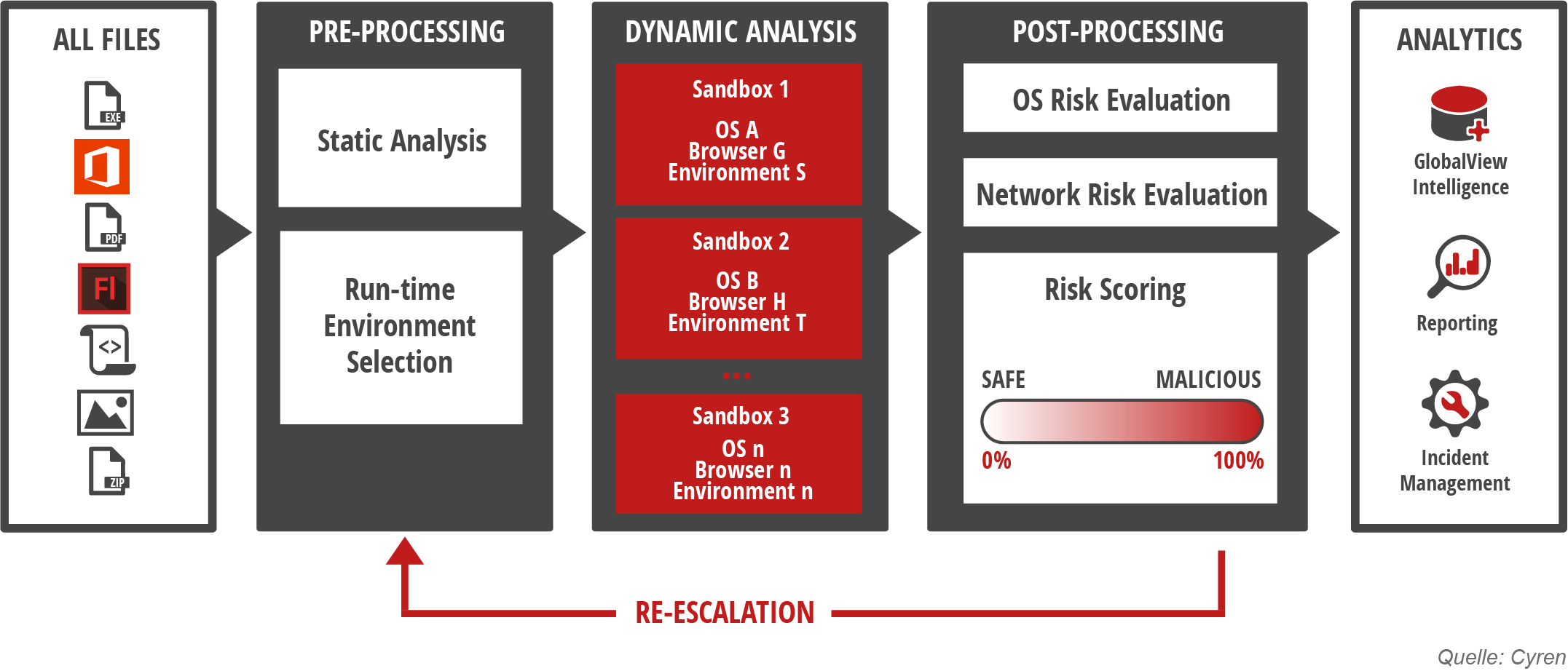

Wiederum anders ist die Situation, wenn nicht nur eine einzelne Sandbox, sondern ein Sandbox Array – also eine Reihe hintereinander geschaltete Sandboxes – eingesetzt werden. Die zu prüfenden Dateien werden in unterschiedlichen Sandboxes geprüft, die sowohl auf Basis von virtuellen als auch von physikalischen Computern arbeiten. Um den Prüfprozess so effizient wie möglich zu gestalten, wird anhand des Dateityps ein erwartetes Verhalten vorhergesagt (static analysis) und eine auf diese Vorhersage optimierte Umgebung hochgefahren (dynamic analysis). Erst, wenn das erwartete Verhalten nicht eintritt, werden weitere virtuelle Computer provisioniert (post-processing). Schadhafte Dateien und URLs können so sicher erkannt und die Mechanismen der Sandbox Evasion umgangen werden.

NoSpamProxy Sandbox Service bietet Sicherheit

NoSpamProxy nutzt eine cloudbasierte Sandbox-Array-Technologie, die schädliche Dateien und URLs sicher erkennt und dieses Wissen mittels übergreifender Schwarm-Intelligenz schnell verteilt. Zum anderen sorgen intelligente Spamfilter dafür, dass die meisten Bedrohungen bereits erkannt werden, bevor das Sandboxing eingesetzt werden muss. Zusätzlicher Vorteil: ein geringerer Zeit- und Ressourcenaufwand, sowie entlastete Netzwerke und Infrastrukturen.

* Cyber-Sicherheits-Umfrage 2017 des Bundesamts für Sicherheit in der Informationstechnik (BSI)