E-Mail-Verschlüsselung mit PGP

PGP steht für Pretty Good Privacy, also ziemlich gute Privatsphäre und war eigentlich eine im Jahr 1991 von Phil Zimmermann entwickelte Software für E-Mail-Verschlüsselung. Heutzutage wird die Bezeichnung PGP allerdings synonym für das eingesetzte Verschlüsselungsverfahren verwendet.

Da PGP zu den hybriden Kryptosystemen gehört, werden für die Anwendung zwei verschiedene Arten von Schlüsseln benötigt:

Öffentlicher Schlüssel

Der öffentliche Schlüssel befindet sich im Besitz der Absender. Mit diesem Schlüssel können die Absender Daten verschlüsseln sowie Signaturen überprüfen.

Privater Schlüssel

Ein privater (geheimer) Schlüssel, der sich ausschließlich im Besitz des Empfängers befindet. Dieser Schlüssel wird für die Entschlüsselung verwendet.

Um PGP-Verschlüsselung nutzen zu können, muss der Absender also seinen privaten Schlüssel sowie die öffentlichen Schlüssel aller Empfänger haben. Beide Schlüssel lassen sich mit entsprechender Software erzeugen.

Wie funktioniert PGP-Verschlüsselung?

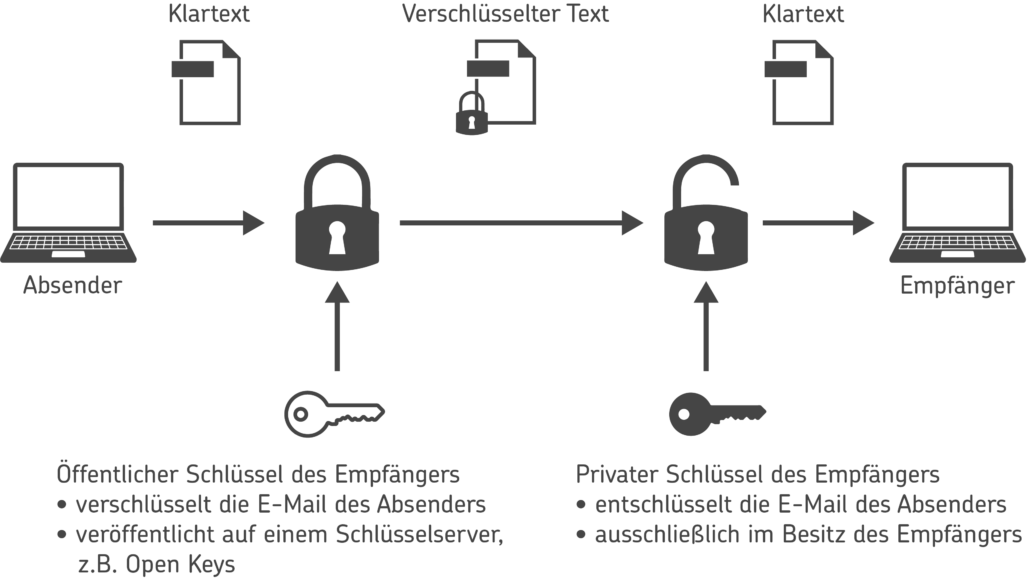

Der Absender benutzt den öffentlichen Schlüssel des späteren Empfängers, um E-Mails an diesen zu verschlüsseln. Zuvor muss der Empfänger diesen öffentlichen Schlüssel verteilt haben – entweder per E-Mail, auf einer Website oder über einen kostenfreien Schlüsselserver wie beispielsweise Open Keys. Da nur der Empfänger über den passenden privaten Schlüssel verfügt, kann auch nur dieser die E-Mail entschlüsseln.

Bis hierhin würde man dieses Verschlüsselungssystem als asymmetrisch bezeichnen, da zwei verschiedene Arten von Schlüsseln eingesetzt werden. Wir sprechen bei PGP Mail aber von hybrider Verschlüsselung, weil die Klartextnachricht mit einem zufällig generierten Session Key symmetrisch verschlüsselt wird, der dann mit dem öffentlichen Schlüssel des Empfängers asymmetrisch verschlüsselt und der verschlüsselten Nachricht vorangestellt wird.

Öffentliche und private Schlüssel wirken hier wie Vorhängeschloss und Schlüssel: Der Empfänger stellt dabei allen Kommunikationspartnern sein Schloss zur Verfügung – nämlich den öffentlichen Schlüssel. Die Entschlüsselung ist nur mit dem privaten Schlüssel möglich, der sich in seinem Besitz befindet.

Integrität und Authentizität sicherstellen – mit PGP Mail

Mit PGP können Sie aber nicht nur E-Mails verschlüsseln und so die Integrität der Nachricht sicherstellen. Sie können die E-Mail auch signieren und dem Empfänger so beweisen, dass die E-Mail auch tatsächlich von Ihnen stammt und nicht manipuliert wurde. In anderen Worten: dass die E-Mail authentisch ist.

Dazu wird aus dem Klartext der E-Mail ein Hash-Wert gebildet, indem eine kryptografische Hashfunktion – also ein Algorithmus – angewendet wird. Aus dem so entstandenen Fingerprint wird mit Hilfe des privaten Schlüssels des Absenders dann eine Signatur erzeugt. Diese Signatur kann der Empfänger dann wiederum mit Hilfe des öffentlichen Schlüssels prüfen.

Die öffentlichen Schlüssel können dann von anderen Schlüsselinhabern signiert werden, wodurch sowohl der Schlüssel als auch die im Schlüssel enthaltene User-ID beglaubigt werden. Im Gegensatz zu S/MIME-basierter Signierung handelt es sich hier nicht um ein hierarchisches System, sondern um ein Netz des Vertrauens (Web of Trust).

Web of Distrust?

Dieses Web of Trust sieht sich seit einiger Zeit großer Kritik ausgesetzt, so dass einige bereits dessen Tod voraussagen. Die beschriebenen Probleme entstehen aber vor allem dadurch, dass nicht-verifizierende Keyserver eingesetzt werden, um öffentliche Schlüssel hochzuladen und so zu verteilen.

In einem solchen Szenario ist flächendeckender Missbrauch tatsächlich möglich, denn theoretisch kann so jede oder jeder einen öffentlichen Schlüssel für jede beliebige Person auf einen solchen Server hochladen. Werden solche Schlüssel importiert, wird unter Umständen die eigene PGP-Installation lahmgelegt. Diese Art Signatur-Spam kann man schon als DoS-Angriff bezeichnen. Außerdem kann es so vorkommen, dass Anwender, die gar kein PGP nutzen, plötzlich mit PGP-verschlüsselten E-Mails bombardiert werden. Ein kleiner DoS-Angriff sozusagen.

Open Keys validiert öffentliche Schlüssel

Schlüsselserver wie Open Keys validieren die Empfängeradresse und den Zugriff auf den privaten Teil, da der Bestätigungslink in einer verschlüsselten E-Mail steckt. Missbrauch wird so verhindert.

Und die Entwicklung von PGP geht weiter: Im Web Key Directory (WKD) werden die Schlüssel mittels HTTPS gegen die Empfängerdomäne validiert. Das System sieht vor, dass man auf seiner eigenen Domäne ein solches WKD einrichtet und seine öffentlichen Schlüssel dort ablegt. Empfohlen wird die Technologie unter anderem vom Bundesamt für Sicherheit in der Informationstechnik (BSI).

Wie kann ich einfach PGP-Verschlüsselung einsetzen?

E-Mail-Verschlüsselung mit PGP oder S/MIME ist wichtig. Dass auch PGP-Verschlüsselung einfach umsetzbar ist, ist vielen Unternehmen dabei nicht klar. Einige befürchten, dass das Verschlüsseln zeit- und kostenintensiv ist: private und öffentliche Schlüssel müssen verwaltet, gesichert und geschützt werden. Die öffentlichen Schlüssel müssen außerdem verteilt werden. Und: Die Anwender müssen geschult werden.

Die richtige Verschlüsselungssoftware automatisiert all das. Outlook Mails werden durch die Verschlüsselungssoftware automatisch verschlüsselt – der einzelne Mitarbeiter bekommt gar nicht mit, dass er oder sie gerade eine verschlüsselte E-Mail versendet. Sogar PDFs können auf diese Weise verschlüsselt und direkt als Outlook Mail versendet werden. Die öffentlichen PGP-Schlüssel Ihrer Kommunikationspartner werden außerdem zentral verwaltet und sicher aufbewahrt.

So stellt die Verschlüsselungssoftware auch sicher, dass die Mitarbeiter nicht durch Unachtsamkeit oder Fehler die Sicherheit des Unternehmens gefährden – denn Sicherheitsrichtlinien werden automatisch unternehmensweit durchgesetzt.

Jetzt alle E-Mails mit PGP verschlüsseln

Ob Vertragsdetails, Rechnungen oder andere Firmeninterna – täglich schicken Sie E-Mails mit sensiblen Inhalten an Kunden oder Partner, und dabei zahllose E-Mails auf Reisen um die Welt. Damit Sie sicher sein können, dass auf diesen Reisen Vertrauliches vertraulich bleibt und Sie immer wissen, wer Ihr Gegenüber ist, brauchen Sie eine leistungsfähige Verschlüsselungssoftware.