Was ist Authenticated Received Chain (ARC)?

Vereinfacht gesagt basieren alle Verfahren zur Absenderreputation auf Einstellungen auf dem E-Mail-System, die bei entsprechender Konfiguration so etwas wie eine öffentliche Checkliste für die Legitimität, Authentizität und Integrität von E-Mails dieser Domain bereitstellen.

ARC ist die jüngste Technologie im Bereich Absenderreputation, und der RFC befindet sich seit Juli 2019 im Status „Experimental“. Der Verbreitungsgrad ist gerade bei den cloudbasierten Diensten wie beispielsweise Google und Microsoft hoch, da es als Authentifizierungssystem ein bekanntes Problem bei der Verwendung der anderen Verfahren zur Absenderreputation löst.

SPF, DKIM und DMARC funktionieren mit ARC noch besser

Die Überprüfung der Absenderreputation ermöglicht es dem empfangenden Server einer E-Mail, eindeutig festzustellen, ob der einliefernde Server autorisiert ist, im Namen der absendenden Domäne E-Mails zuzustellen (SPF) sowie ob die E-Mail authentisch und auf dem Übertragungsweg unverändert geblieben ist (DKIM). DMARC baut technisch auf diesen beiden Verfahren auf und definiert, wie der Empfänger die Authentifizierung vornehmen soll und was im Falle einer fehlgeschlagenen Überprüfung passieren soll. Konkret können E-Mails abgewiesen, in Quarantäne gelegt oder durchgelassen werden.

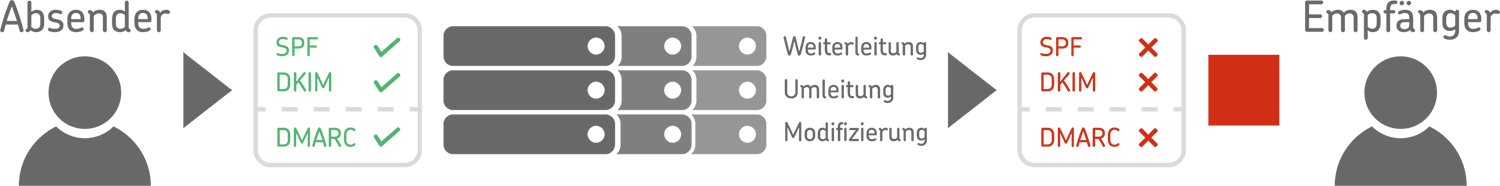

Das Problem: Ist DMARC so konfiguriert, dass E-Mails abgewiesen werden, kann dies unter Umständen auch legitime E-Mails treffen. Dies ist beispielsweise der Fall, wenn die E-Mail weitergeleitet oder über eine Mailingliste verschickt wurde. Beide Szenarien führen dann zu Fehlern bei der SPF-Prüfung, weil der weiterleitende Server in der Regel nicht im SPF-Eintrag der ursprünglichen Absender-Domain gelistet ist.

Ebenfalls problematisch kann das Verändern des E-Mail-Betreffs oder das Anhängen von E-Mail-Disclaimern oder Signaturen sein, denn so besteht die Möglichkeit, dass die DKIM-Validierung fehlschlägt: Die ursprüngliche E-Mail wurde schließlich verändert.

Die Kontrollkette reduziert die Fehlerquote

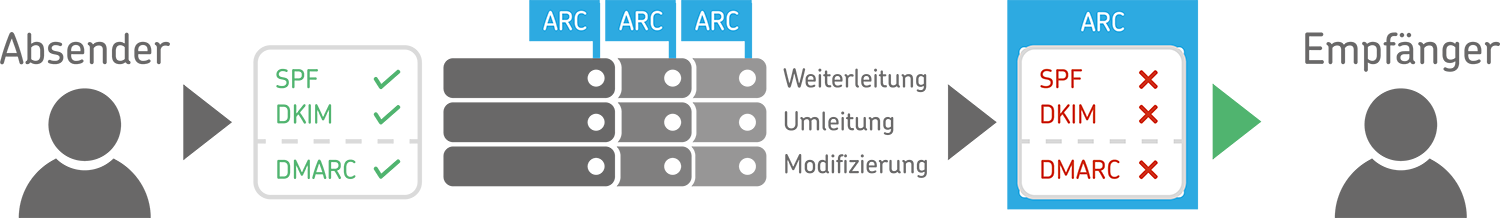

ARC ermöglicht es nun, die ursprünglichen Authentifizierungsergebnisse einer E-Mail zu signieren. So kann ein empfangender Dienst (Server) eine E-Mail validieren, wenn die SPF- und DKIM-Einträge der E-Mail durch die Verarbeitung eines Zwischenservers ungültig werden.

ARC konserviert somit die Ergebnisse der durch SPF, DKIM und DMARC vorgenommenen E-Mail-Authentifizierung aller beteiligten Server. (Gewollte) Modifizierungen der E-Mail führen so nicht mehr zu Fehlern. Jede Zwischenstation, die eine E-Mail hinsichtlich SPF, DKIM und DMARC verifiziert und den Header der E-Mail entsprechend anpasst, signiert zusätzlich auch die eigenen Ergebnisse mit einem ARC-Siegel.

Wird die E-Mail per Um- oder Weiterleitung an den nächsten Server gesendet, muss dieser laut RFC zusätzlich auch alle ARC-Informationen der Zwischenstationen verifizieren. So entsteht die sogenannte Chain of Custody, die Kontrollkette.

Die SPF- und/oder die DKIM-Prüfung und damit auch die DMARC-Validierung schlägt fehl

Das ARC-Siegel konserviert die erfolgreichen SPF- und DKIM-Prüfungen, die E-Mail wird zugestellt

ARC jetzt nutzen – mit NoSpamProxy Cloud

Durch ARC verfügt der Empfänger über Informationen zu den Ergebnissen der SPF-, DKIM- und DMARC-Prüfungen, die durch den ersten Teilnehmer der ARC-Kette vorgenommen wurden, sowie über eine Möglichkeit zur Überprüfung der gesendeten Daten und der vermittelnden (weiterleitenden) Server.

Die Wirksamkeit von ARC hängt dabei davon ab, welche E-Mail-Server einander vertrauen. ARC ist also vor allem ein Hilfsmittel, um Weiterleitungen und Umleitungen, die per SPF, DKIM und DMARC nicht mehr funktionieren, wieder lauffähig zu machen.

Noch ist der Verbreitungsgrad von ARC gering, doch mit NoSpamProxy Cloud können Sie bereits jetzt von der ARC-Validierung und somit von einer noch zuverlässigeren Prüfung der Absenderreputation profitieren.